この記事は会員限定です。会員登録すると全てご覧いただけます。

本コラムで以前、警視庁が発表した「家庭用ルーターで見覚えのない設定変更がされているかどうかを定期的に確認してほしい」という注意喚起は普通の人には難しいのではないか、という話を取り上げました。

これは注意喚起としては間違ってはいませんが、「言うは易く行うは難し」を地で行く話であり、答えのない対策になっている恐れがあります。脅威を理解することが重要なのは間違いないものの、実際に対策を講じるのが難しい内容でした。

セキュリティにおいてはこのように、「注意喚起する側は目的を達成できても、受け取る側は言われっぱなしになってしまい『途方に暮れる』あるいは『無視してしまう』」という事態が散見されます。本コラムでも度々推奨している「アップデート」や「パスワード強化」「バックアップ」についても、普通の人からすると「そんな難しいことはできない」と思うかもしれません。

特に「パスワードを使い回さないようにしよう」という注意喚起はよく聞きますが、実現できている人は多いとは言えません。実際のところ、筆者もパスワードを全て違うものにできてはおらず、使い回しをしている側の人間です。パスワードの使い回しは利用者の問題ですが、これで最も困っているのはセキュリティ対策をそれなりに講じているサービス運営側でしょう。

ユーザーのパスワード使い回し サービス側に責任がないとは言えない?

まずパスワードに関係するインシデントを考えていきましょう。多くのサービスがそれなりにセキュリティ対策を講じているとは思いますが、不正な侵入を完全に防ぐことは困難でしょう。ただ、セキュリティを意識したシステム設計にしていれば、パスワードそのものを保持するのではなく、符号化した情報を持っているだけですので、問題は侵入されたサービスだけにとどまるはずです。

しかしパスワードを暗号化も符号化もせずに、そのまま保持しているサービスも中には存在します。サポート運用上、もしくはセキュリティ意識が低いことなど理由はさまざまですが、パスワードそのものが漏えいした事件は多数発生しており、もはやパスワードは記憶された秘密情報というよりも、“おおっぴらには公開していないが既知の情報”というくらいの認識でいいかもしれません。

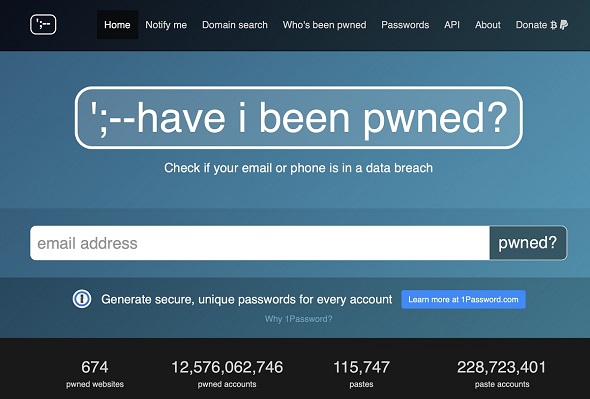

アカウント情報の流出を確認できるサービス「Have I Been Pwned:」は、現時点での漏えい情報の統計数値も公開している(出典:Have I Been Pwned:のWebサイト)

アカウント情報の流出を確認できるサービス「Have I Been Pwned:」は、現時点での漏えい情報の統計数値も公開している(出典:Have I Been Pwned:のWebサイト)パスワードが漏えいした場合、多くは「電子メールアドレス」も漏えいしています。電子メールアドレスは基本的に公開情報であり、ほとんどの人は1つのメールアドレスで数十以上のサービスを利用しているのではないでしょうか。

“IDが電子メールアドレス”で“パスワードが使い回し”だとすると、筆者がもしサイバー攻撃者であれば、まず得た情報を使ってGoogleやApple、Microsoftなどのサービスにログインできるかどうかを試すでしょう。銀行のオンラインバンキングでも同じことを試すかもしれません。もしこれらがログインできれば、不正ログインのための情報は「不正送金」などもできる、サイバー攻撃者にとって重要な情報になり得ます。

サイバー攻撃者は、不正に得た電子メールアドレスやパスワードを、情報漏えいを起こしたサービス(情報を得たサービス)とは“別の”サービスに利用します。ここで少し視点を変えて、サービスを運営する立場になってみると、これを防ぐことがいかに難しいかが分かるでしょう。情報漏えいを起こしたサービスであれば、侵入の経緯を調べることも、漏えいした情報の精査もできるはずです。

しかしサイバー攻撃者が、不正に得た情報を悪用してログインを試行した場合、もし元のユーザーがパスワードの使い回しをしていなければ単にログイン失敗となるだけですが、使い回しをした場合は正規の利用者とほぼ区別が付きません。その上で、サービス上で何らかの不正を実行した場合、果たして「利用者がパスワードを使い回していたので、規約上サービス側には責任はありません」と言い切れるでしょうか。

もちろん、規約上はパスワードの管理を怠った利用者の責任であることは間違いないのですが、サービス運営側はそれらに対して対策を何も打てない状態で放置していいのかどうかは、非常に悩ましいところです。いわゆる「パスワードリスト攻撃」は以前注目されていたものですが、今も大きな課題の一つだと思っています。

任天堂に学ぶID/パスワード保護対策

そんな中、SNSでちょっと面白い投稿が流れてきました。

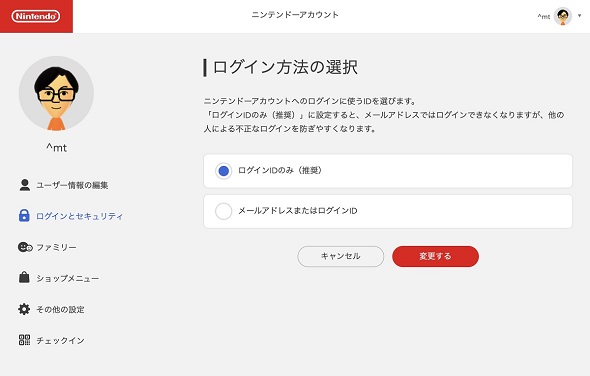

ゲーム会社の任天堂のサポートが、興味深いセキュリティ対策を紹介していました。「ニンテンドーアカウントのログイン方法はログインIDのみに設定することをおすすめします」というものです(Tweetは関連リンクに記載しています)。

任天堂のアカウントは13歳以上から作成できます。これにはゲームの購入履歴などの情報も含まれるため、価値の高いものだといえるでしょう。任天堂のサポートはこれに対して、ログインIDを電子メールアドレスとは別のものを設定し、それだけでログインできるように設定することを推奨しているわけです。

これによって、もし漏えいしていたとしても電子メールアドレスとパスワードの組み合わせだけではログインできず、ログインIDを別途探し出す必要があります。ログインIDそのものはおそらく公知の情報ではありますが、それと電子メールアドレスのひも付けは非常に難しいので、これ自体がパスワードリスト攻撃対策になりえます。

個人的にこれはなかなか良いアピールだと思いました。その他にも「不正ログインを防ぐために」というWebページには、基本的な対策(もちろん2段階認証を含む)が一覧で載っています。これは利用者だけでなく、サービスを運営する立場の方に取っても、非常に参考になるのではないでしょうか。

この「ID側を変える」というのは有効な手段だと思っていまして、筆者もある時期以降、本当に重要な「お金を預ける」銀行、及び「情報を預ける」OS提供ベンダーのアカウントは、これまで使っていた電子メールアドレスとは異なるIDを設定するようにしました。これであれば、もし電子メールアドレスとパスワードが漏えいした場合、パスワードに設定した何らかのルール(n文字目に記号を入れて先頭にサービス名の2文字を入れて……など)を見破られたとしても情報を奪われないはずです。

もちろんそんなことをしなくても、パスワード管理ツールにパスワード作成/管理を全部任せてしまい、そもそもパスワードを覚えないという運用も有効です。しかし、さすがにこれが一般の人に浸透するのは難しそうです。それよりも先に、各種サービスにおいてパスキー採用が広まってほしい……と、個人的には思っています。

パスワードを使い回さないことも、パスワード管理ツールを活用することも確かに少し難しいと思っています。しかし、IDログインのみにするというのであれば、すぐにでもできそうです。利用者としてこのような機能を歓迎するとともに、もしあなたの会社がログインを求めるサービスを提供している場合、利用者に向けてこういった対策の提供を検討してみてはいかがでしょうか。

関連記事

関連リンク

からの記事と詳細 ( 使い回しのパスワードでログインされたらどうする? サービス運営側が取るべき対策 - ITmedia エンタープライズ )

https://ift.tt/rYZojK1

No comments:

Post a Comment