Innovative Tech:

このコーナーでは、テクノロジーの最新研究を紹介するWebメディア「Seamless」を主宰する山下裕毅氏が執筆。新規性の高い科学論文を山下氏がピックアップし、解説する。

スコットランドのUniversity of GlasgowとサウジアラビアのTaif Universityによる研究チームが発表した論文「ThermoSecure: Investigating the effectiveness of AI-driven thermal attacks on commonly used computer keyboards」は、キーボードから人の指先の熱を検出し、熱画像を解析してユーザーの入力を推定、パスワードなどを取得する深層学習システムを提案した研究報告だ。入力後20秒以内に撮影した熱画像から86%でパスワードを特定できることが確認された。

キーボードやタッチスクリーンなどのユーザーインタフェースの熱画像をサーマルカメラで撮影すると、ユーザーの入力を特定するために使用できる熱の痕跡が見つかる。この熱は、パスワード、PIN、クレジットカード番号などの機密性の高い入力まで予測できるため、攻撃者に盗まれる危険性がある。このような攻撃を「サーマルアタック」と呼ぶ。

これまでの研究では、ATM、キーボード、スマートフォンのタッチスクリーン、ノートPCのタッチパッドに対するサーマルアタックが研究されてきた。しかし先行研究では、どのキーが押されたかが分かってもどの順番に押されたのか、それがパスワードの入力なのかそれともユーザー名の入力なのかの区別がつかなかった。

今回はさらに一歩進んで、サーマルアタックに深層学習技術を加えた手法「ThermoSecure」を提案し、異なるコンテキストでより高い精度を達成することを目指す。

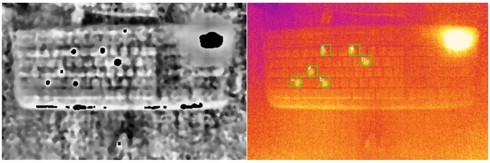

具体的には、まず物体検出モデル「Mask RCNN」を使用して熱画像内のキーボードの配置を特定し、次にK-meanクラスタリングを使用して複数回押されたキーの正確な検出を含むキーボードで押されたキーを決定し、どのキーがユーザー名の一部でパスワード入力の一部かを区別する。最後にキーを押した順序を決定して確率関数を使って最も可能性の高いユーザー入力の一覧を生成する。

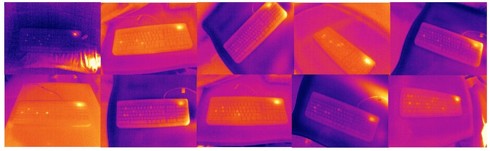

一般に公開されている現実的な条件で撮影した1500枚の熱画像からなるデータセットを用いてモデルの学習を行った。

実験では参加者21人を対象に、入力後に撮影した熱画像において何秒後が高い確率で取得できるのか、タイピング方法によって検出率が変わるのか、異なるキーキャップ材質で検出率が変わるのかを調査した。

その結果、入力して20秒以内に熱画像を撮影した場合は86%、30秒以内では76%のパスワードが解読された。60秒を超えると成功率は62%に落ちた。

また6文字のパスワードが100%検出されるのに対し、8文字では93%、16文字では20秒以内に67%検出でき、長いパスワードの方が熱攻撃に対して圧倒的に強いことが分かった。

打ち方でも検出率は異なり、タイピング速度が速いよりも遅い方が熱攻撃に対して著しく脆弱であることが分かった。

次に、キーボードの材質がサーマルアタックの成功にどのように影響するかを調査した結果、アクリロニトリル・ブタジエン・スチレン(ABS)キーキャップは、ポリブチレンテレフタレート(PBT)キーキャップよりも熱攻撃に対して脆弱だと分かった。

Source and Image Credits: Norah Alotaibi, John Williamson, and Mohamed Khamis. 2022. ThermoSecure: Investigating the effectiveness of AI-driven thermal attacks on commonly used computer keyboards. ACM Trans. Priv. Secur. Just Accepted(September 2022). https://ift.tt/iHG1bdm

関連記事

関連リンク

からの記事と詳細 ( 指先の熱からパスワードを盗む攻撃 入力後のキーボードから押した場所を特定 6文字なら検出精度100% - ITmedia NEWS )

https://ift.tt/fjheiUz

No comments:

Post a Comment