出典:日経クロステック、2022年4月5日

(記事は執筆時の情報に基づいており、現在では異なる場合があります)

メールや勤怠システム、Web会議などで外部サービスを利用する企業が増えている。これらのサービスを利用するにはIDとパスワードなどの認証情報が必要になるが、認証情報が外部に漏れてしまったら、悪意を持った第三者に不正にアクセスされて、様々な被害につながる可能性が高い。

特に学生気分が抜けない新入社員などは、パスワードの管理がおろそかになりがちだ。今回はパスワードを管理するにあたって、やってはいけないことや適切な管理方法などを紹介する。

パスワードはどこで流出するか分からない

「パスワードリスト攻撃」という言葉を知っているだろうか。攻撃者がどこかで入手したIDとパスワードのリストを使って、不正アクセスを試みるサイバー攻撃だ。

「どこか」というのは、攻撃対象になったサービスとは別のサービスだ。攻撃者はセキュリティー対策が手薄なサービスからIDとパスワードを入手し、それらを使って別のサービスへの不正アクセスを試みる。

サービスの利用者が複数のサービスで同じパスワードを登録していると、別のサービスから流出したパスワードを使って不正ログインが成功してしまう。パスワードリスト攻撃の被害はECサイトやオンラインバンキング、SNSなどで目立つが、企業で利用するサービスが対象になることもある。

パスワードリスト攻撃が怖いのは、対象のサービスが強固なセキュリティー対策を施しても、不正ログインを完全に防ぐのが困難な点だ。正規のIDとパスワードを使ってログインしようとしているからだ。

企業や組織の内部情報は攻撃者にとっては宝の山だ。攻撃者は虎視眈々(たんたん)と企業内に保存された情報を狙っている。

企業がMicrosoft 365やGoogle Workspaceなどのクラウド型サービスを利用している場合、これらのサービスにはインターネット経由で誰でもアクセスできる。IDとパスワードが漏洩すれば、簡単に第三者に不正なアクセスを許してしまう。

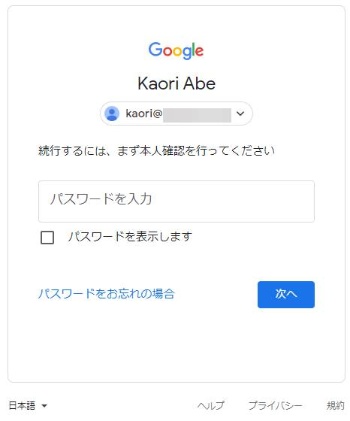

Microsoft 365やGoogle Workspaceなどのクラウド型サービスは初期状態のままだとIDとパスワードが分かれば誰でもアクセスできてしまう。画面はGoogleの例

(画面写真は筆者が取得、以下同じ)

この先は日経クロステック Active会員の登録が必要です

日経クロステック Activeは、IT/製造/建設各分野にかかわる企業向け製品・サービスについて、選択や導入を支援する情報サイトです。製品・サービス情報、導入事例などのコンテンツを多数掲載しています。初めてご覧になる際には、会員登録(無料)をお願いいたします。

からの記事と詳細 ( あなたのパスワードがどこから流出するか分からない、絶対にやってはいけないあの行為 - 日経 xTECH Active )

https://ift.tt/hYgLXJn

No comments:

Post a Comment